Table des matières

Cet article porte sur une des campagnes d’extorsion les plus durables en ligne à ce jour. À l’origine connu comme TorrentLocker, le ransomware actuellement actif appelé Crypt0L0cker a été existé depuis fin avril 2015. Ses auteurs ont pu s’enfuir avec leurs affaires sales parce qu’ils cachent habilement leurs traces grâce à l’utilisation du crypto-monnaie Bitcoin difficile à tracer et de la technologie du routeur Oignon.

Qu’est ce que Crypt0L0cker ?

Crypt0L0cker est cheval de Troie rançon qui se propage par le biais de spam, crypte les données tous importants sur un ordinateur et exige des Bitcoins pour le déchiffrement. Au cours de son évolution, l’infection a subi un certain nombre de réglages. Chacune des versions précédentes annexait les fichiers d’une victime avec une certaine extension, y compris .enc et .encrypted. Par opposition à ses précurseurs, l’édition qui est actuellement en rotation emploie un peu de hasard en ce qui concerne le marquage des entrées de données brouillés. Il concatène une extension de 6 caractères aléatoire à chaque fichier encodé. Par exemple, une photographie nommée Pic.bmp se transformera en quelque chose comme Pic.bmp.ayncxo. Bien sûr, toutes les tentatives pour ouvrir le fichier mutilé vous retournera une erreur.

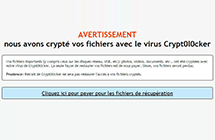

Bien que le nouveau format d’extension soit un obstacle à l’identification de la souche, Crypt0L0cker présente plus de caractéristiques qui ne laisseront pas la place au doute quant à la menace particulière que vous traitez. Il supprime des notes de rançon, qui sont des fichiers qui alerter les victimes sur le malheur et fournissent des directives de récupération préliminaire. La dernière variante de ce crypto ransomware crée les manuels de rançon suivants: HOW_TO_RESTORE_FILES.html et HOW_TO_RESTORE_FILES.txt. Les trouver est une évidence, car ils apparaissent sur le bureau ainsi que dans les dossiers contenant des fichiers plus accessibles. Le libellé de ces documents d’instructions est invariable à travers différentes itérations. Ils ont lu, « Vos fichiers importants, y compris ceux sur les disques réseau, USB, etc): photos, vidéos, documents, etc ont été cryptés avec notre virus Crypt0L0cker. La seule façon de récupérer vos fichiers est de nous payer. Sinon, vos fichiers seront perdus. »

En suivant les instructions, les utilisateurs infectés finissent sur une page Tor qui leur dit d’acheter le décryptage. Cette transaction présuppose qu’un paiement d’environ 0,5 BTC est soumis aux attaquants. Il ya un délai de 120 heures, ou 5 jours, pour envoyer la rançon, sinon le montant deviendra deux fois plus grand. L’utilisateur en proie peut également apprendre le nombre total de leurs fichiers chiffrés sur la page « Acheter Déchiffrement ». Les criminels offrent également une option pour décoder un fichier gratuitement, la seule restriction étant que sa taille doit être inférieure à 1 mégaoctet.

Comme il a été mentionné, les escrocs à la barre de la campagne Crypt0L0cker 2017 utilisent le spam comme moyen de distribution de la charge utile. Ils exploitent un botnet pour générer des ondes de spam massives qui livrent le programme de téléchargement de rançons à des milliers d’ordinateurs en un seul coup. Les pièces jointes ont tendance à être des fichiers Microsoft Word difficiles qui invitent les destinataires à activer les macros ou les archives ZIP contenant des objets JavaScript malveillants. Peu importe de quel vecteur d’infection il s’agit, l’ouverture de ces entités initiera instantanément de processus de déploiement du ransomware dans le système. Si la violation a eu lieu et que toutes vos données personnelles ont été verrouillées, les étapes ci-dessous devraient être le point de départ pour résoudre le problème. La rançon devrait être le dernier recours, alors essayez de tout alterner d’abord.

Suppression automatique de virus Crypt0L0cker

L'éradication de ce ransomware peut être efficacement réalisée avec un logiciel de sécurité fiable. S'en tenir à la technique de nettoyage automatique vous assurera que tous les composants de l'infection sont bien nettoyé de votre système.

1. Téléchargez l'utilitaire de sécurité recommandé et faites un balayage de votre ordinateur pour détecter les objets malveillants en sélectionnant l'option Analyser l’ordinateur maintenant.

Télécharger le suppresseur de virus des fichiers Crypt0L0cker

2. L'analyse fournira une liste des éléments détectés. Cliquez sur Réparer les menaces pour supprimer le virus et les infections de votre système. L'achèvement de cette phase du processus de nettoyage est plus susceptible de conduire à l'éradication complète de ce fléau proprement dit. Maintenant, vous allez faire face à un plus grand défi - tenter de récupérer vos données.

Méthodes pour restaurer des fichiers cryptés par Crypt0L0cker

Solution 1 : Utiliser le logiciel de récupération de fichiers Il est important de savoir que le virus de fichier Crypt0L0cker crée des copies de vos fichiers et les crypte. Entre-temps, les fichiers originaux sont supprimés. Il existe des applications qui peuvent restaurer les données supprimées. Vous pouvez utiliser des outils comme Stellar Data Recovery à cette fin. La version la plus récente du ransomware à l'étude tend à appliquer la suppression sécurisée avec plusieurs fonctions, mais en tout cas cette méthode vaut la peine d'être essayée.

Télécharger Stellar Data Recovery Professional

Solution 2 : Utilisation des sauvegardes Tout d'abord, c'est une excellente façon de récupérer vos fichiers. Cela ne s'applique que si vous avez sauvegardé les informations stockées sur votre machine. Si oui, ne manquez pas de bénéficier de votre réflexion préalable.

Solution 3 : utiliser des clichés instantanés de volume Au cas où vous ne le sauriez pas, le système d'exploitation crée des clichés instantanés de volume de chaque fichier tant que la Restauration du système est activée sur l'ordinateur. Comme les points de restauration sont créés à des intervalles spécifiés, les instantanés des fichiers tels qu'ils apparaissent à ce moment sont également générés. Notez que cette méthode n'assure pas la récupération des dernières versions de vos fichiers. Cependant, ça vaut certainement le coup d’être essayée. Ce flux de tâches est possible de deux façons: manuellement et par l'utilisation d'une solution automatique. Dans un premier temps, jetons un coup d’œil sur le processus manuel.

- Utiliser les fonctionnalités des Versions Précédentes La fenêtre Propriétés utilisée pour les fichiers standards contient un onglet intitulé Versions Précédentes. Cet onglet permet d’afficher les versions sauvegardées et de les récupérer. Vous devez donc utiliser la fonction clic-droit sur un fichier, aller dans Propriétés, cliquer sur l’onglet mentionné ci-dessus et sélectionner l’option Copier ou Restaurer, en fonction de l’emplacement ou vous souhaiter restaurer le fichier concerné.

- Utiliser ShadowExplorer Le processus décrit ci-dessus peut être automatisé grâce à un outil appelé ShadowExplorer. Il effectue pratiquement la même opération (récupération des Copies Shadow Volume), mais de façon plus pratique. Vous devez donc télécharger et installer l’application, la lancer et l’utiliser pour parcourir les fichiers et dossiers dont vous souhaitez restaurer les versions précédentes. Pour effectuer cette opération, vous devez utiliser la fonction clic-droit sur l’entrée de votre choix et sélectionner la fonctionnalité Export.

Vérifier si Crypt0L0cker ransomware a été complètement supprimé

Encore une fois, la suppression des logiciels malveillants seul ne conduit pas au décryptage de vos fichiers personnels. Les méthodes de restauration de données mises en évidence ci-dessus peuvent ou peuvent ne pas faire l'affaire, mais le ransomware lui-même ne font pas partie à l'intérieur de votre ordinateur.

Par ailleurs, il vient souvent avec d'autres logiciels malveillants, c’est pourquoi il est certainement judicieux d'analyser de façon répétée le système avec un logiciel automatique de sécurité afin d'assurer qu'aucun débris nocifs de ce virus et les menaces associées soient laissées à l'intérieur du registre de Windows et d'autres endroits.

Télécharger le suppresseur du logiciel de rançon Crypt0L0cker