Table des matières

Cet article fournit des détails complets sur la nouvelle variante de ransomware Crysis / Dharma qui appose l’extension .cesar, .cezar ou .arena aux fichiers cryptés.

Le ransomware Crysis, précédemment connu sous le nom de Dharma, s’est soudainement réveillé après plusieurs mois d’inactivité. En outre, l’arrêt a été accompagné d’un dump anonyme de clés maîtresses de décryptage à la fin de mai 2017. Bien que des événements comme ceux-ci aient tendance à indiquer qu’une campagne s’arrête pour de bon, quelqu’un dans le cybercriminalisme doit avoir une opinion différente. La dernière épidémie de la vague de ransomware Crysis / Dharma implique une variante qui endommage les fichiers encodés avec l’extension .cesar. Certains des rapports les plus récents ont également dévoilé la version de fichier .cezar et .arena. Toutefois, cette chaîne n’est qu’une partie de l’extension concaténée. Il est précédé de l’ID d’une victime et de l’adresse électronique de contact des acteurs de la menace afin que l’utilisateur infecté obtienne quelques indices sur le décryptage des données depuis le départ.

Le résultat de ce processus de filtrage des données est qu’un nom de fichier arbitraire est concaténé avec une extension dans le format suivant: .id-{8-char ID de la victime}.[adresse email].cesar. Un élément d’exemple nommé Coffee.jpg se transformera en quelque chose comme Coffee.jpg.id-C21FD978.[m.heisenberg@aol.com].cesar. Notez que la partie du courrier électronique peut varier. Mis à part celle mentionnée ci-dessus, ça pourrait être black.mirror@qq.com, gladius_rectus@aol.com ou btc2017@india.com. L’adresse e-mail variable indique probablement un «affilié» spécifique qui a réussi à déposer le code coupable dans un ordinateur. Il existe différents groupes de cyber-escrocs qui distribuent simultanément l’édition Cesar Ransomware de Crysis, chacun avec ses propres contacts.

Contrairement à la plupart des contraintes de chiffrement de fichiers qui se propagent au moyen de spams malveillants, le virus Cesar fait le tour des ordinateurs via le Remote Desktop Protocol. Les pirates forcent les informations d’identification RDP pour infiltrer les systèmes à distance. De cette façon, ils peuvent exécuter un code aléatoire sur des ordinateurs compromis. Dans le cas de Cesar, le processus perturbateur s’appelle bars.exe. Lorsqu’il est déployé, cet exécutable supprime les Shadow Copies des fichiers de la victime et ajoute une valeur de registre à exécuter lorsque le système d’exploitation démarre. Ensuite, le ransomware analyse le lecteur local et les lecteurs amovibles, s’il y en a, pour une liste prédéfinie de formats de données. Il crypte tous les fichiers détectés lors de cette analyse.

Alors que l’extension apposée sur tous les fichiers otages est tout à fait explicite en termes de ce que l’utilisateur devrait faire, le virus Cesar dépose également une note de rançon nommée Info.hta sur le bureau. Selon cette note, la victime doit envoyer un message à l’adresse email indiquée entre crochets précédant la partie .cesar de l’extension de fichier. L’utilisateur infecté est invité à inclure son identifiant personnel dans cet email. Les criminels répondront pour définir la somme de la rançon et l’adresse du portefeuille Bitcoin auquel l’envoyer. Comme garantie que l’outil de décryptage fonctionnera, les extorqueurs peuvent prétendument restaurer jusqu’à trois fichiers dont la taille totale ne dépasse pas 10 Mo. Tout compte fait, au lieu de compter sur les promesses des malfaiteurs et de passer par la pénible procédure de rachat, commencez par les options de restauration de données alternatives ci-dessous.

L'éradication de ce ransomware peut être efficacement réalisée avec un logiciel de sécurité fiable. S'en tenir à la technique de nettoyage automatique vous assurera que tous les composants de l'infection sont bien nettoyé de votre système.

1. Téléchargez l'utilitaire de sécurité recommandé et faites un balayage de votre ordinateur pour détecter les objets malveillants en sélectionnant l'option Analyser l’ordinateur maintenant.

Télécharger le suppresseur de virus des fichiers Cesar

2. L'analyse fournira une liste des éléments détectés. Cliquez sur Réparer les menaces pour supprimer le virus et les infections de votre système. L'achèvement de cette phase du processus de nettoyage est plus susceptible de conduire à l'éradication complète de ce fléau proprement dit. Maintenant, vous allez faire face à un plus grand défi - tenter de récupérer vos données.

Solution 1 : Utiliser le logiciel de récupération de fichiers Il est important de savoir que le virus de fichier Cesar crée des copies de vos fichiers et les crypte. Entre-temps, les fichiers originaux sont supprimés. Il existe des applications qui peuvent restaurer les données supprimées. Vous pouvez utiliser des outils comme Stellar Data Recovery à cette fin. La version la plus récente du ransomware à l'étude tend à appliquer la suppression sécurisée avec plusieurs fonctions, mais en tout cas cette méthode vaut la peine d'être essayée.

Télécharger Stellar Data Recovery Professional

Solution 2 : Utilisation des sauvegardes Tout d'abord, c'est une excellente façon de récupérer vos fichiers. Cela ne s'applique que si vous avez sauvegardé les informations stockées sur votre machine. Si oui, ne manquez pas de bénéficier de votre réflexion préalable.

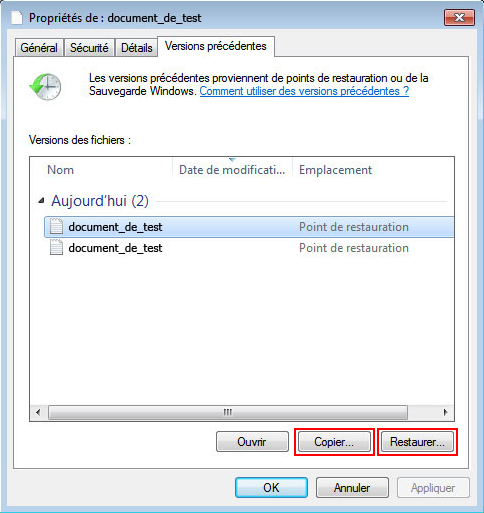

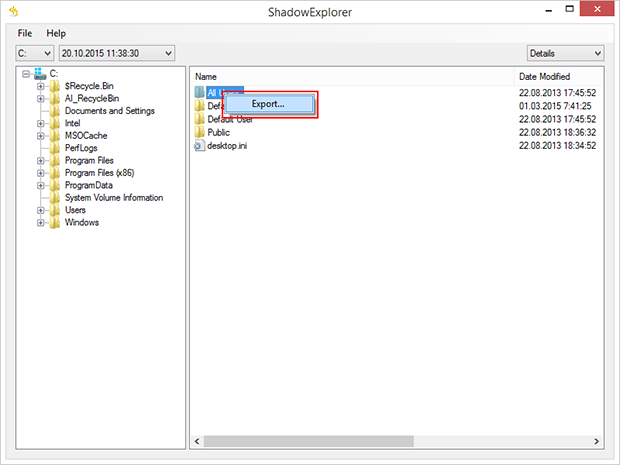

Solution 3 : utiliser des clichés instantanés de volume Au cas où vous ne le sauriez pas, le système d'exploitation crée des clichés instantanés de volume de chaque fichier tant que la Restauration du système est activée sur l'ordinateur. Comme les points de restauration sont créés à des intervalles spécifiés, les instantanés des fichiers tels qu'ils apparaissent à ce moment sont également générés. Notez que cette méthode n'assure pas la récupération des dernières versions de vos fichiers. Cependant, ça vaut certainement le coup d’être essayée. Ce flux de tâches est possible de deux façons: manuellement et par l'utilisation d'une solution automatique. Dans un premier temps, jetons un coup d’œil sur le processus manuel.

Encore une fois, la suppression des logiciels malveillants seul ne conduit pas au décryptage de vos fichiers personnels. Les méthodes de restauration de données mises en évidence ci-dessus peuvent ou peuvent ne pas faire l'affaire, mais le ransomware lui-même ne font pas partie à l'intérieur de votre ordinateur.

Par ailleurs, il vient souvent avec d'autres logiciels malveillants, c’est pourquoi il est certainement judicieux d'analyser de façon répétée le système avec un logiciel automatique de sécurité afin d'assurer qu'aucun débris nocifs de ce virus et les menaces associées soient laissées à l'intérieur du registre de Windows et d'autres endroits.