Table des matières

Découvrez ce qui modifie la mise à jour du ransomware Cerber3 et comment restaurer les fichiers d’extension .cerber3 sans soumettre la rançon.

La fin de ce mois d’août ne pouvait pas se passer sans avoir des informations sur un ransomware. La souche Cerber a été mis à jour par les acteurs de la menace en charge. Le tweak le plus évident est l’utilisation d’une nouvelle extension qui est ajouté à chaque fichier crypté, à savoir .cerber3, alors que l’itération précédente contrariera la chaîne .cerber2 place. En outre, les fichiers fournissant des conseils de récupération sont maintenant nommés # AIDE DECRYPTER # .txt, # AIDE DECRYPTER # .html et # AIDE DECRYPTER # .url, et s’ouvre par défaut dans la fenêtre du navigateur Web. Les icônes correspondantes apparaissent sur le bureau du système infecté et à l’intérieur de tous les dossiers dont le contenu est chiffré à l’intérieur.

Par opposition au prédécesseur de Cerber3, la version VBScript text-to-speech d’instructions de restauration de données ne semble pas être abandonnée explicitement nulle part sur l’ordinateur, mais le message audio désagréable est toujours joué en arrière-plan. Il dit : « Vos documents, vos photos, votre base de données et autres fichiers importants ont été chiffrés ! » Le fond d’écran sera remplacé par un message d’avertissement effrayant.

Un autre attribut invariable dans toutes les éditions de cette rançon est l’algorithme cryptographique mis à profit pour crypter les données personnelles des victimes. C’est encore un AES ou Advanced Encryption Standard, avec le degré de l’entropie de la clé secrète suffisante pour contrecarrer les tentatives de craquage. Après avoir compromis un ordinateur via une pièce jointe de charge utile contaminée qui prétend être un document important, comme une notification de CV, une facture ou une livraison, Cerber3 récure la machine infectée pour les données irremplaçables. En faisant cela, le ransomware traverse tous les lecteurs fixes ainsi que les actions des médias et des réseaux amovibles. La phase suivante consiste à brouiller les fichiers trouvés lors de l’analyse, ce qui les rend semblables à 2mRQx4RUzq.cerber3. La clé AES, qui est identique pour les deux le codage et la routine de décodage, est stocké sur le serveur de C2 des cyberescrocs et ne peut être récupéré par l’analyse médico-légale sur le PC en proie.

Les DECRYPTER # rançon notes # HELP instruisent la victime à visiter un des sites Tor disponibles, où ils ont besoin de passer par une vérification complexe captcha graphique. Finalement, l’utilisateur finira sur la page Décryptor Cerber qui contient les clés de décryptage en termes de rachat. Il indique notamment la taille de la rançon, qui est de 0.7154 Bitcoins (environ 410 USD) dans les 5 premiers jours depuis que l’attaque ne commence. Après l’expiration du délai de 5 jours, la rançon passera à 1.4308 Bitcoins, ce qui est deux fois la taille du montant initial. L’idée même de soumettre que beaucoup d’argent aux extorqueurs est certainement un frein, donc coller aux étapes ci-dessous en premier. Selon la profondeur de l’impact, ces techniques peuvent aider à récupérer une partie ou la totalité des fichiers .cerber3.

L’extermination des virus Cerber3 peut être efficacement accomplie avec logiciel de sécurité fiable. S’en tenir à la technique de nettoyage automatique veille à ce que tous les composants de l’infection obtenir anéantis complètement de votre système.

1. Téléchargez utilitaire de sécurité a recommandé et obtenez votre PC vérifié contre les objets malveillants en sélectionnant l’option Analyser l’ordinateur maintenant.

Télécharger l’outil de suppression de Cerber3

2. L’analyse viendra avec une liste des éléments détectés. Cliquez sur Réparer les menaces pour obtenir l’adware supprimé de votre système. Terminer cette phase du processus de nettoyage est plus susceptible d’entraîner l’élimination complète de l’infection. Toutefois, il pourrait être judicieux d’envisager de s’être assuré que le malware est parti pour de bon.

Solution 1 : Utiliser le logiciel de récupération de fichiers Il est important de savoir que le virus de fichier Cerber3 crée des copies de vos fichiers et les crypte. Entre-temps, les fichiers originaux sont supprimés. Il existe des applications qui peuvent restaurer les données supprimées. Vous pouvez utiliser des outils comme Stellar Data Recovery à cette fin. La version la plus récente du ransomware à l'étude tend à appliquer la suppression sécurisée avec plusieurs fonctions, mais en tout cas cette méthode vaut la peine d'être essayée.

Télécharger Stellar Data Recovery Professional

Solution 2 : Utilisation des sauvegardes Tout d'abord, c'est une excellente façon de récupérer vos fichiers. Cela ne s'applique que si vous avez sauvegardé les informations stockées sur votre machine. Si oui, ne manquez pas de bénéficier de votre réflexion préalable.

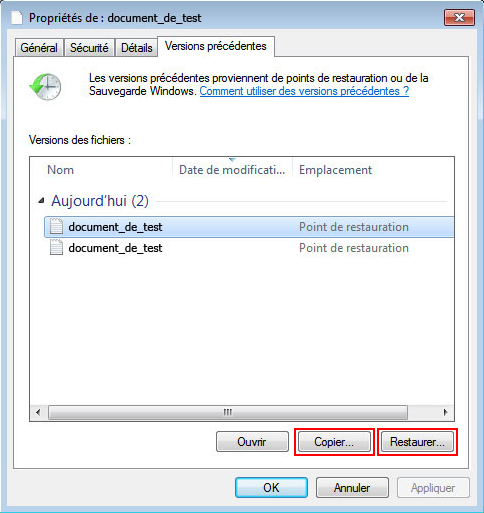

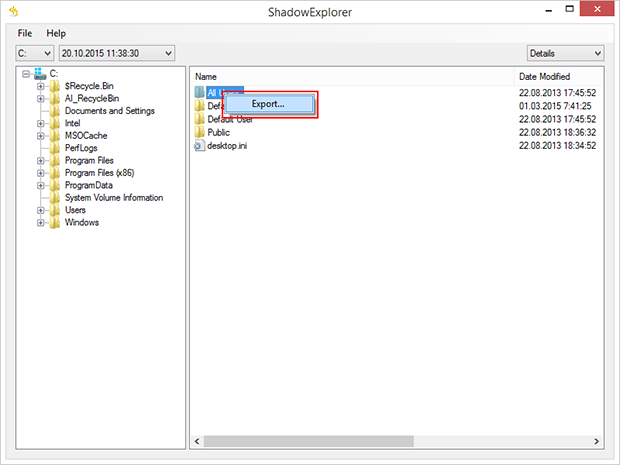

Solution 3 : utiliser des clichés instantanés de volume Au cas où vous ne le sauriez pas, le système d'exploitation crée des clichés instantanés de volume de chaque fichier tant que la Restauration du système est activée sur l'ordinateur. Comme les points de restauration sont créés à des intervalles spécifiés, les instantanés des fichiers tels qu'ils apparaissent à ce moment sont également générés. Notez que cette méthode n'assure pas la récupération des dernières versions de vos fichiers. Cependant, ça vaut certainement le coup d’être essayée. Ce flux de tâches est possible de deux façons: manuellement et par l'utilisation d'une solution automatique. Dans un premier temps, jetons un coup d’œil sur le processus manuel.

Pour plus de certitude, il est conseillé d'effectuer à plusieurs reprises un scan avec le logiciel de sécurité automatique afin de s'assurer qu’il n’y a plus de traces du publiciel dans le Registre Windows et d'autres emplacements du système d'exploitation.

Ce site utilise Akismet pour réduire les indésirables. En savoir plus sur comment les données de vos commentaires sont utilisées.

bien